"מטפלים ב־3 אירועי סייבר משמעותיים ביום, לעומת 2 בשנה לפני המלחמה"

כך מספר מושיקו חסן, בכיר באפווינד וקצין ביחידת תקשוב, שהיה בשנה האחרונה בשירות מילואים. השנה האחרונה התאפיינה בזינוק בהתקפות הסייבר על מטרות עסקיות ישראליות, כשהמוקד עובר להיות עסקים קטנים ואזרחים פרטיים

יכול להיות שזה שזה קרה גם לכם אתמול. השלמתם קנייה בחנות כלשהי, הגעתם לקופה כדי לשלם, העברתם את כרטיס האשראי ו...כלום. התשלום לא עבר. לא בגללכם, אלא בגלל מתקפת מניעת שירות מבוזרת (DDoS) נגד חברת סליקת האשראי קרדיט גארד, שהשביתה לכמה שעות את הסליקה שלה. ואם בזמן שעמדתם והתעצבנתם מכך שהכרטיס לא עובר היתה לכם תחושה של דז'ה וו, זה לא רק במקרה: ב־29 אוקטובר, מתקפה דומה פגעה ביכולות הסליקה של חברת הסליקה שב"א, וב־30 באוגוסט בחברה האם של קרדיט גארד, Hyp.

לא מדובר באירועים מבודדים. השנה שחלפה מאז מתקפת הטרור של 7 באוקטובר התאפיינה בזינוק חד במתקפות סייבר נגד ישראל, ובפרט במתקפות נגד גופים עסקיים, שהביאה לעלייה משמעותית בהוצאות האבטחה של חברות. מנכ"ל של חברת שירותים גדולה אמר לכלכליסט שההוצאות של החברה על הגנת סייבר זינקו מכמה מיליוני שקלים לעשרות מיליונים בשנה.

"מתקפות הסייבר האחרונות לא היו מכוונות כלפי הצבא ומערכת הביטחון, אלא הופנו כלפי המשק והכלכלה הישראלית", אומר ד"ר אריק ליברזון, מייסד וסמנכ"ל הטכנולוגיות של חברת הסייבר פנטרה (Pentera). "התוקפים מבינים כי ניתן להשיג השפעה ניכרת ולגרום נזק משמעותי גם באמצעות תקיפת מטרות אזרחיות עסקיות, ובכך לייצר אי־שקט ציבורי ולערער את הביטחון הלאומי. למרות הניסיונות הרבים, המוכנות של ישראל למתקפות סייבר היא גבוהה, ולא ראינו פגיעה משמעותית בתשתיות קריטיות."

אלפי דיווחים על תקיפות

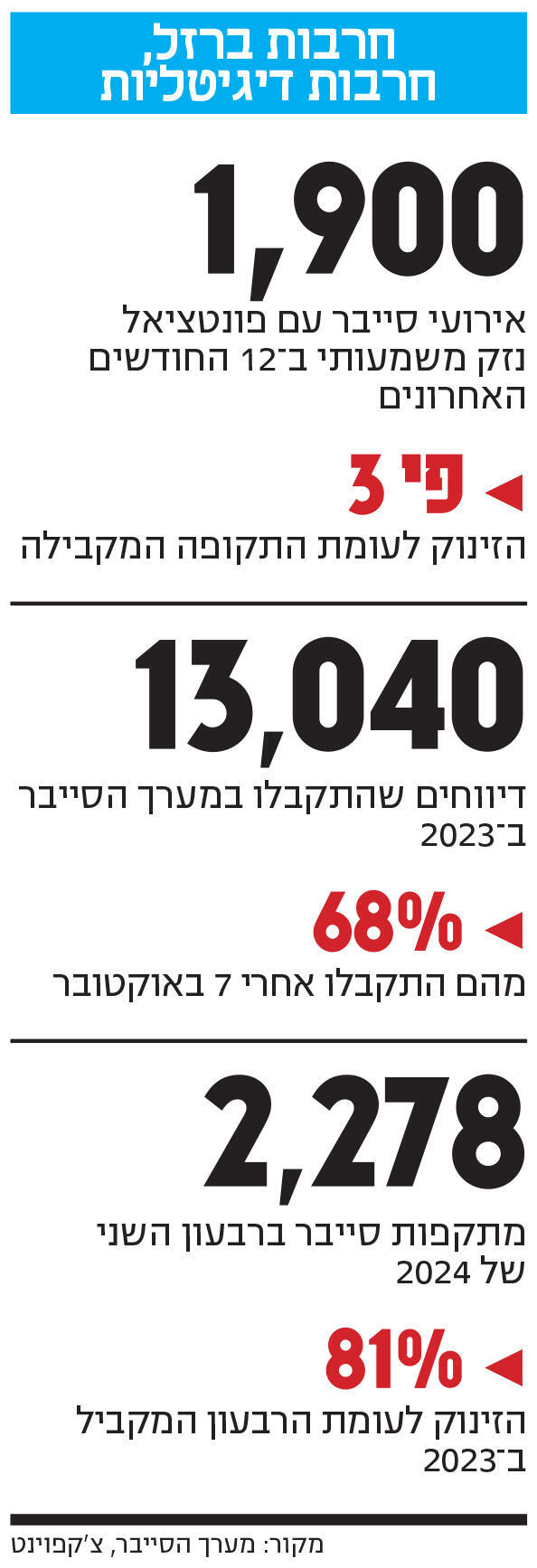

הנתונים מצביעים על כך שמפרוץ המלחמה ישנה עלייה חדה במתקפות. לפי נתונים שהעביר מערך הסייבר הלאומי לכלכליסט, בשנה האחרונה זוהו 1,900 אירועי סייבר עם פונטציאל נזק משמעותי (רק חלקם נבלמו) – עלייה של פי שלושה לעומת התקופה המקבילה בשנה שעברה, וממוצע של יותר מחמישה אירועי סייבר משמעותיים ביום. לפי הדו"ח השנתי של המערך, שפורסם במרץ האחרון ומסכם את 2023, בין 7 באוקטובר ל־31 בדצמבר 2023 זוהו 3,380 תקיפות סייבר, 800 מהן הוגדרו כאירועים בעלי פוטנציאל נזק משמעותי. מתוך 13,040 הדיווחים שהתקבלו במערך ב־2023, 68% התקבלו אחרי 7 באוקטובר. לפי צ'ק פוינט, למשל, ברבעון השני של 2024 זיהתה החברה 2,278 מתקפות סייבר, זינוק של 81% לעומת הרבעון המקביל ב־2023 ו־33% לעומת הרבעון הראשון של 2024. מספר התקיפות השבועי בישראל היה גבוה ב־39% מהממוצע העולמי באותה תקופה.

סקר שערכה פנטרה בקרב 50 מנהלי אבטחת מידע, מערכות מידע או IT בחברות בישראל שמעסיקות מעל 1,000 עובדים, ושממצאיו פורסמו בספטמבר, העלה שמאז 7 באוקטובר 44% מהחברות בישראל דיווחו על מתקפת סייבר, כאשר 36% דיווחו על עלייה של 50% בהיקף המתקפות ו־8% על עלייה חריגה עוד יותר.

הזינוק גם משתקף בדברים שהמומחים בתחום רואים בשטח. "היתה ציפייה שתהיה עלייה במתקפה נגד נכסים ביטחוניים", אמר ל"כלכליסט" מושיקו חסן, ראש חטיבת המחקר של חברת הסייבר אפווינד (Upwind), ורב סרן (במיל') ביחידת תקשוב, שהיה בשנה האחרונה בשירות מילואים ביחידה. "היו המון מתקפות נגד נכסים עסקיים. המגמה הזו פגשה בעיקר את המגזר העסקי בגלל הקלות שאפשר לתקוף בו. בשירות המילואים, ביום סטנדרטי, טיפלנו בשלושה אירועים גדולים במרחב הלאומי. לשם השוואה, עד השחרור שלי במאי 2023, חוויתי במהלך שנה אחת שני אירועים גדולים. במרחב הלאומי, היה מדובר באחד או שניים בשבוע".

לדבריו, "מערכת הביטחון הוציאה צוותי משימה לגופים עסקיים, חברת בנייה מהגדולות במדינה, קמעונאי מזון מהגדולים, חברת הובלת ירקות מאוד גדולה, מוסדות לימוד ומוסדות בריאות. הצוותים עבדו עם הגופים, סייעו להם לצאת מהמתקפה ולהקשיח את ההגנה".

תום אלכסנדרוביץ', ראש אגף הגנה טכנולוגית במערך הסייבר הלאומי, הסביר שהמתקפות בשנה האחרונה מאופיינות בכמה מגמות. "שיטת פעולה נפוצה היא חדירה דרך תוכנה או משתמשים לגיטימיים", הוא אמר. "אם ארגון עובד עם תוכנת השתלטות מרחוק, זה אחלה לתוקפים. זו תוכנה לגטימית לגמרי, כי היא בשימוש בארגון, ולא נחסמת אף פעם. הרבה תוקפים עושים בזה שימוש, במיוחד בעסקים קטנים ובינוניים כי שם הבקרה עוד יותר חלשה".

שיטה נוספת היא חדירה באמצעות משתמשים לגיטימיים. פרטי התחברות של כולנו מסתובבים ברשת, כתוצאה מפריצות שהיו לאורך השנים לשירותים מקוונים גדולים. אלו נמכרים במאגרי מידע ענקיים שתוקפי סייבר יודעים היכן לרכוש. "קונים כמויות של מאגרי מידע שדלפו, מסננים לפי מדינה, ולוקחים את כל מה שישראל, מסננים לפי ארגונים (למשל, לפי סיומת כתובת אימייל), ובונים בנק של מטרות. תוקף יכול ככה לקחת את כל המשתמשים של ארגון מסוים, ולהריץ את פרטי ההתחברות שלהם עד שיש התאמה – ואז הוא נכנס כמשתמש לגיטימי. יש דרכים למנוע מתקפות כאלו, כמו חיוב החלפה קבועה של סיסמה או אימות דו־שלבי, אבל לעסקים קטנים מאוד קשה ליישם את הדברים האלו", אמר אלכסנדרוביץ'.

"יותר מ־40% מהתקיפות בהן תוקפים משיגים גישה ראשונית לרשת כגון שליטה על מחשב של עובד או גישה לשרת של ארגון מנצלות אחת מהשתיים - זליגת סיסמאות או טכניקת פישינג", אמר מנהל המחקר של סייברארק (CyberArk), לביא לזרוביץ.

שיטה פופולרית אחרת היא מתקפת שרשרת אספקה – כניסה לארגון לא ישירות אלא דרך מערכות של חברה שנותנת לו שירותים, ויש לה גישה למערכות או למידע של הארגון. "מספיק חברה קטנה שנתנה תמיכה לאיזה מוצר", אמר אלכסנדרוביץ'. "בהקשר הזה, כל מתקפות הפישינג נעשו הרבה יותר איכותיות. האימיילים נראים יותר אותנטיים. כשפורצים לחברת שרשרת אספקה, משתמשים בה כדי להפיץ אימייל ללקוחות אחרים. זה מייל שנראה אותנטי לגמרי שנשלח לעוד עשרות לקוחות וממשיך להתפשט".

גם מתקפות DDoS, במהלכן עושים תוקפים שימוש ברשת גדולה של מחשבים על מנת לשלוח מספר עצום של בקשות שירות לארגון יעד, ליצור עומס על מערכותיו לגרום לקריסתן, היו פופולריות בשנה האחרונה. "זו מתקפה שאמנם לא מוציאה מידע, אבל משביתה שירותים", אמר אלכסנדרוביץ'. עסקים קטנים לא יכולים להתמגן נגד זה כי זה עולה הרבה כסף. גם היה שינוי באופן העבודה של תוקפים. הם עושים גל מתקפה מסוים בשיטה מסוימת. ואם רואים שמוצרי הגנה מתמודדים עם המתקפה, הם משנים ומתאימים אותה.

מגמה נוספת היא כניסה של בינה מלאכותית (AI) לשימוש על ידי תוקפי סייבר. "41% מהקוד הפתוח שנגיש היום ברשת מיוצר על ידי AI", אמר חסן. "כולם משתשמים ב־AI כדי לייצר קוד, ונגזר מזה שתוקפים יכולים להשתמש ב־AI לייצר קוד לצורך פיתוח כלי תקיפת סייבר. AI לא מצליח לייצר כלים באיכות של 8200, אז הם משמשים לתקיפת אזרחים ובתי עסק קטנים. באפווינד אנחנו רואים מגמה של המון קוד AI, מתקפות עם קוד מאוד דומה".

לזרוביץ הוסיף: "אנחנו רואים שתי מגמות שקשורות ב־AI. הראשונה היא שימוש ב־AI לכתיבת כלי תקיפה ונוזקות. המגמה השנייה היא שימוש ב־AI לפישינג, כולל יצירת דיפ פייק, חיקויים מאוד אמינים של פנים או קול של גורמים בארגונים שונים, וכן שימוש ב־AI לצורך כתיבת ההודעות עצמן. בינה מלאכותית מאפשרת לתוקפים להעלות את איכות וכמות ההודעות, מה שמוביל לכך שיותר קורבנות נופלים במתקפות".

עם זאת, ישנה ירידה בהיקף התקיפות בחודשים האחרונים. "המצב עכשיו יותר טוב", אמר חסן. "ראינו ירידה באזור יוני, והיום היא כבר דרסטית. חוזרים לקצב של אירוע אחד בשבוע. היום המצב הרבה יותר טוב מאשר היה לפני כמה חודשים. כל עוד לא נכנס שחקן חדש למגרש, כמו מדינה עם יכולות מערביות, אנחנו צפויים לשנה יחסית טובה".

הירידה הזו היא, במידה רבה תוצאה של עלייה בהשקעות בהגנת סייבר מצד חברות. לפי נתוני פנטרה, 52% מהארגונים בישראל דיווחו שהוצאות ה־IT שלהם גדלו ב־2024, ו־64% דיווחו על גידול במספר כלי הגנת הסייבר שבהם נעשה שימוש. התוצאה היא שכיום, המשק הישראלי בכללו נמצא בעמדת התגוננות טובה יותר לעומת מדינות אחרות.

ואולם, נתונים אלו נכונים בעיקר לחברות גדולות. התוצאה, מעריך חסן, צפויה להיות מיקוד המתקפות בפרטים ובעסקים קטנים ובינוניים. "הירידה המשמעותית היא לפחות בחלקה כתוצאה מההתמגנות של המטרות. כתוצאה, אני רואה עכשיו יותר אנשים וחברות קטנות מותקפות. הרבה עסקים קטנים שנפגעים במתקפות כופרה. אין מעורבות ביטחונית בזה, כין אין פגיעה בביטחון המדינה או בספק משמעותי. אם חברות קטנות ובינוניות לא ישקיעו את הסכומים הדרושים, נראה הרבה עסקים קטנים שחוטפים".