הן לא מתות, רק מתחלפות: אפשר לשכוח את הסיסמאות

האנשים שניסחו את הכללים לחיבור סיסמאות לשירותים מקוונים הודו שטעו; אילו טכנולוגיות חדשות יחליפו את הצורך לזכור רצף מעצבן של אותיות וספרות?

סיסמאות, אי אפשר איתן ואי אפשר בלעדיהן; הן נדרשות לצורכי אימות וזיהוי משתמשים במקומות עבודה, במייל, ברשתות חברתיות ואפילו בגישה לסמארטפון האישי.

- פרצת ה-WiFi הגדולה: אפל ומיקרוסופט מתקנות, גוגל משתהה

- בפיתוח: סריקת הלב שלכם, במקום סיסמה או טביעת אצבע

- בריטניה: איראן ניסתה לפרוץ לחשבון המייל של תרזה מיי

הן הפכו לחלק בלתי נפרד מהשימוש היומיומי במחשבים למיניהם ובאינטרנט. אך המספר הגדול של שירותים שדורשים ממשתמש סמארטפון או מחשב ממוצע להקליד סיסמה לפני שימוש הפך את המשימה של תחזוק מאגר סיסמאות שונות ומאובטחות לפי הכללים המקובלים לכמעט בלתי אפשרית.

אפשר לנשום לרווחה: לאחרונה התברר שגם כך הכללים המקובלים לחיבור סיסמאות הם שטות גמורה, שרק הקשו על חיי המשתמשים ותסכלו אותם. במקביל שוקדים שורה של חברות וסטארט-אפים על פתרונות חדשים ומתוחכמים שיחליפו את הסיסמאות או לכל הפחות יעבדו במקביל אליהן כדי לספר למשתמשים אמצעי זיהוי ואבטחה טובים ונוחים יותר לשימוש.

סיסמאות? בקרוב נוכל להיפטר מהן צילום: שאטרסטוק

סיסמאות? בקרוב נוכל להיפטר מהן צילום: שאטרסטוק

המדיניות המקובלת לחיבור סיסמאות, שדורשת שיהיו כמה שיותר ארוכות וישלבו בין אותיות, תווים וספרות ויוחלפו מדי 90 יום חוברה לפני כ-15 שנה בידי ביל בר (Bill Burr), אז מנהל הטכנולוגיה של מכון התקנים האמריקאי. אך בראיון שהעניק בר לאחרונה לוול סטריט ג'ורנל הוא היכה על חטא: "אני מתחרט על חלק ניכר ממה שהמלצתי עליו. זה שיגע את המשתמשים, הם הרי לא בוחרים בסיסמאות טובות מספיק לא משנה מה".

ביוני האחרון שוכתב מסמך המדיניות וכיום ממליץ מכון התקנים האמריקאי לבסס סיסמאות על משפטים ארוכים שהמשתמש יוכל לשלוף בקלות. בנוסף בוטלה ההמלצה להחלפת הסיסמה באופן קבוע לטובת המלצה להחליף אותה אם השירות שהיא משמשת עבורו נפרץ. שינויים אלו הוכנסו במידה רבה הודות ללורי קריינור, חוקרת מאוניברסיטת קרנגי מלון והטכנולוגית הראשית של נציבות הסחר הפדרלית (FTC).

קריינור סבורה שההמלצות של בר היו טובות, אך בעייתיות שכן המשתמשים לא יישמו אותן בצורה יעילה: "רוב הסיסמאות מתבססות על אותו מספר קטן של ביטויים שלהם המשתמשים מוסיפים מספר, אות גדולה או תו", ציינה קריינור במאמר שפרסמה במגזין "פופולר מכניקס". "למעשה המשתמשים עושים להאקרים את העבודה לקלה יותר".

בעיה נוספת שציינה קריינור היא שההמלצות של בר לא התבססו מעולם על מחקר מדעי אמיתי. השינויים שהוכנסו כעת בהמלצות מדיניות הסיסמאות של ממשלת ארה"ב מתבססות לטענתה בין היתר על מחקר שביצעו היא ועמיתיה. מסקנת המחקר שלה היא שמשתמשים צריכים לבחור סיסמאות שיהיו קשות לפיצוח גם עבור מחשבים ויהיו יותר ארוכות ופחות מסובכות.

הכללים יצרו חוקיות שהקלה על האקרים

"הדרך לבניית סיסמאות דורשת שתהיה בה אות גדולה, אות קטנה, ספרה ותו מיוחד. אני מבטיח לך שברוב המקרים כשמישהו בוחר סיסמה האות הגדולה תהיה בהתחלה, הספרה תהיה במקום אחד לפני הסוף והתו המיוחד יהיה האחרון", אמר שי נהרי, מנהל שירותי Red Team בחברת אבטחת המידע סייברארק את אחת הבעיות המרכזיות שיצרו כללי חיבור הסיסמאות. התוצאה היא שהחוקיות הזו מסייעת לפעילות ההאקר.

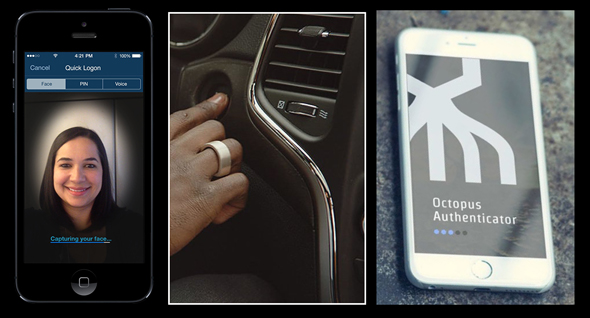

עתיד אימות הזהות. מימין: יישום סיקרט דאבל אוקטופוס, טבעת RFID ומערכת USAA

עתיד אימות הזהות. מימין: יישום סיקרט דאבל אוקטופוס, טבעת RFID ומערכת USAA

נהרי, שמתמחה באיתור נקודות חולשה באבטחה של מערכות ממוחשבות, מאמין ששיטת האימות הדו-שלבי, שזוכה ליותר ויותר פופולריות לאחרונה מהווה אמצעי אבטחה אמין מספיק. שיטה זו דורשת שני שלבי אימות של זהות המשתמש, למשל באמצעות הקלדת קוד שהתקבל בהודעת טקסט לסמארטפון של המשתמש או שנוצר באפליקציה ייעודית המותקנת אליו. הקלקה על אישור, הקלדת הקוד או שימוש באמצעי זיהוי ביומטרי כמו סריקת טביעת אצבע מאשרת את ההתחברות.

עם זאת, אין עדיין דרך למנוע התחזות לאדם אחר. "כשאתה מתחבר לאתר הבנק שלך אתה מזדהה עם אימות דו-שלבי", הסביר נהרי. "לצורך כך האתר שותל במחשב שלך קובץ Cookie (קובץ מידע זעיר שכולל פרטי גלישה והתחברות לאתרים - ר"ק), וכל שנדרש כדי להתחזות אליך הוא להעתיק את אותו קובץ למחשב אחר ובכך לגרום לאתר הבנק לחשוב שאתה עדיין מחובר".

גם שימוש באמצעי אבטחה ביומטרי עשוי להיות בעייתי.

"כשסיסמה שאתה משתמש בה נגנבה אתה מחליף אותה. איך תחליף טביעת אצבע או זיהוי קרנית? ביומטריקה היא עדיין סוג של סיסמה", ציין נהרי. כבר לפני שנתיים הדגימו האקרים איך בעזרת מצלמה איכותית ומדפסת תלת-ממד אפשר להפוך תמונה של טביעת האצבע או של קרנית העין למפתח כניסה שמחליפים את האיבר האמיתי. הדגמה זו דחפה את סמסונג, שכבר הטמיעה מערכות זיהוי פנים ועיניים בסמארטפונים שלה, להודיע שתבחן מחדש את המלצתה למשתמשים להפעיל אותן כאמצעי גישה מאובטח. לעומתה אפל, שמסתמכת על מערכת זיהוי פנים כאמצעי הגישה המרכזי לאייפון X החדש שלה, מאמינה שזה פתרון מאובטח יותר מטביעת אצבע או סיסמה.

העתיד: שילוב בין זיהוי ביומטרי ואמצעים נוספים

היכולת של האקרים מיומנים לפרוץ כמעט לכל מקום לא צריכה לעורר פאניקה. רוב המשתמשים הרגילים ממש לא מעניינים את ההאקרים, שמתמקדים במטרות איכותיות שמספקות תמורה כספית גבוהה ביחס למאמץ שהושקע בפריצה אליהן.

מידע אישי שכולל מספרי אשראי וכתובות אישיות נמכר ברשת האפלה ב-6 דולר ליחידה, תמחור שדורש מהאקרים לפרוץ למאגרים גדולים מאוד כדי להפוך את המאמץ לכדאי. הפריצה למאגרים אלה מתבצעת לרוב דרך השגת שם משתמש וסיסמה של עובדים בחברה שמנהלת את המאגר.

"השגת פרטי התחברות למחשב דורשת לרוב יום עד יומיים עבור האקר מיומן", אמר נהרי, והוסיף שלרוב האקרים נעזרים בהנדסה חברתית: שיטה שמבוססת על זיהוי הקורבן דרך כתובת האימייל שלו והתחזות לגורם רשמי שמבקש ממנו את פרטי ההתחברות שלו.

שורה של גופים וסטארט-אפים עומלים כיום על פיתוח פתרונות אבטחה חדשים שיחליפו או יתגברו את הסיסמאות, במטרה להפוך את הליך אימות זהות המשתמש לבטוח יותר. הפתרון המעניין ביותר מפותח על ידי הסטארט-אפ הישראלי סיקרט דאבל אוקטופוס של רז רפאלי, שמרית צור-דוד ושלומי דולב, חוקרים בכירים בתחום מדעי המחשב. הפיתוח של החברה מאפשר למשתמש להחליף סיסמה בסריקת טביעת אצבע בסמארטפון, ומאמת את זהותו על ידי זיהוי החשבונות שאליהם הסמארטפון מחובר באותו רגע והצלבתם עם הסריקה.

אפשרות נוספת שמצויה בפיתוח כוללת שילוב בין אמצעי זיהוי ביומטרי לבין זיהוי בווידאו של המשתמש, כשהוא מבצע פעולה שהוגדרה מראש כמו אמירת משפט מפתח או תזוזה מסוימת של הראש. חברת השירותים הפיננסיים USAA הציגה אשתקד מנגנון הזדהות מבוסס וידיאו שכיום משתמשים בו כמיליון איש.

מנגנון אחר נעזר בשבבי RFID שמשדרים בגל בטווח קצר. מספר סטארט-אפים צרפתיים ואמריקאיים מפתחים טבעות זיהוי שכוללות שבבים מסוג זה, שיופעלו רק בעת ענידתן על אצבע המשתמש הודות לחיישנים שיזהו דופק או חום גוף.

שיטה אחרת מבוססת על זיהוי דפוסי התנהגות ייחודיים, כמו אופן הקלדה, הזזת העכבר, הנחת היד על הסמארטפון או האצבע על החיישן שלו. הבעיה היא ששיטה זו דורשת כוח חישוב לא קטן וחיבור קבוע לאינטרנט, אבל היא קשה לזיוף בשל הקושי לייצר דפוס שימוש מלאכותי.