חוקרים ישראלים: ניתן להשתמש בסרטוני Amazon Ring כדי לרגל אחרי משתמשים

פרצה חמורה שזוהתה באפליקציית אנדרואיד של מערכת אמזון רינג - המשמשת לניטור וצילום הבית ובעיקר דלתות כניסה - יכלה לשמש האקרים כדי לרגל אחרי המשתמשים. החוקרים הישראלים שזיהו את הפרצה דיווחו עליה לאמזון שהזדרזה לחסום אותה

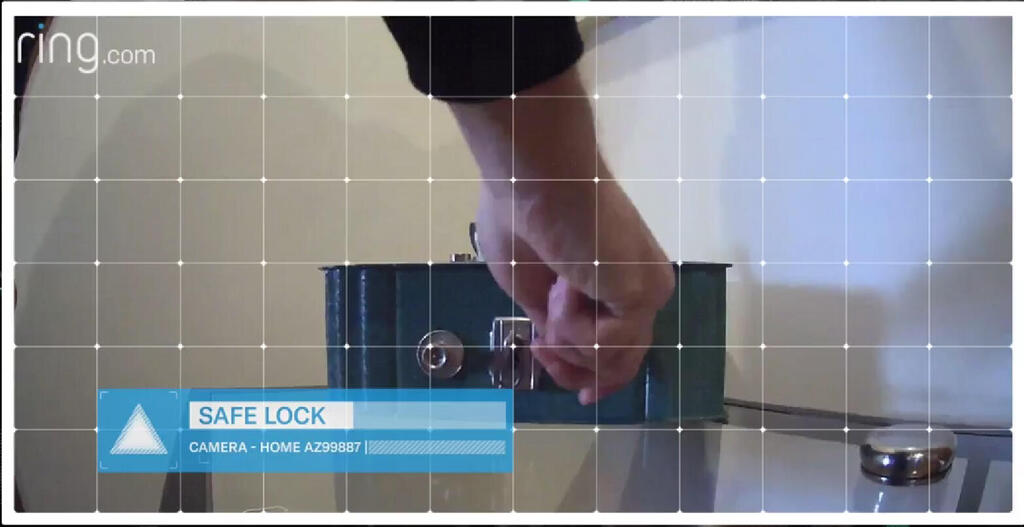

פרצה חמורה שזוהתה באפליקציית אנדרואיד של מערכת אמזון רינג - המשמשת לניטור וצילום הבית ובעיקר דלתות כניסה - יכלה לשמש האקרים זדוניים כדי לרגל אחרי המשתמשים. החוקרים הישראלים שזיהו את הפרצה דיווחו עליה לאמזון שהזדרזה לחסום אותה. על פי בדיקות החוקרים נמצא שהפרצה הייתה יכולה לאפשר לפורצים לזהות פריטים בבתים וכך לבחור את המטרות המשתלמות לפריצה פיזית אליהם.

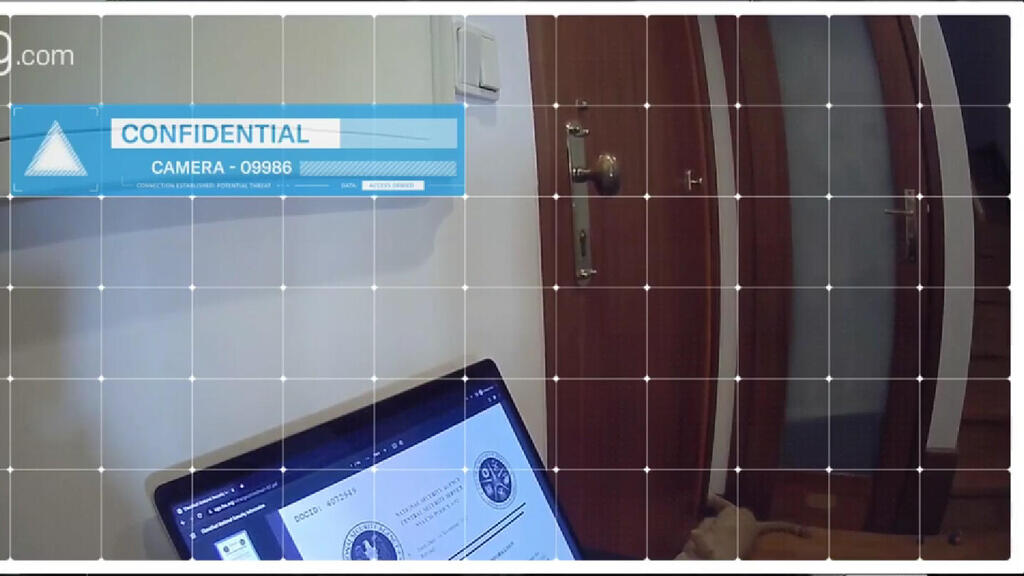

אבל האיום החמור יותר התבסס על שימוש במערכת זיהוי תמונות בווידיאו כגון: גוגל Vision, מיקרוסופט Azure Computer Vision tu אמזון Rekognition והרצה של חיפוש מדויק כך ניתן היה לזהות למשל מסמכים, סיסמאות, פנים של המשתמשים או חפצים בתוך הבית.

האקרים מיומנים יכלו למשל להריץ שאילתה שתזהה מסמכים פיננסים כגון מכתבים מהבנק, מכתבים רשמיים, מרשמים לתרופות או כל מסמך כתוב אחר שמכיל מידע רגיש. מדובר במידע יקר ערך עבור האקרים שכן הם יכולים לנצל אותו לאחר מכן לתקיפות כופר, סחיטה או התחזות.

ניצול הפרצה יכל להתבצע על ידי התקנה של אפליקציה זדונית שיכלה לשאוב את פיד הצילום מאפליקציית רינג ולשלוח אותה לגורמים זדוניים. שילוב של שירותי ראיית מחשב עם הפרצה מאפשר לזהות את הפריטים האלה בקלות יתרה שכן אלה זמינות לשימוש ציבורי בעלויות נמוכות יחסית וללא בדיקה של החומרים הנסרקים.

"הסכנה כאן היא שניתן לנצל את שילוב הפרצה עם השימוש במערכות בינה מלאכותית כדי לחדור לפרטיות הבית שלנו", הסביר לכלכליסט ארז ילון, ראש חטיבת המחקר של checkmarx שמצאה את הפרצה. ילון הסביר כיצד צוות החוקרים הצליח לשחזר את תסריט הפריצה לעיל בקלות. החוקרים ביקשו לחפש בין היתר: "בסרטונים כל פעם שרואים את המילה "סיסמה"; או - חפש בכל פעם שרואים מסמך עם כתובת הבית; או - חפש לי את מספר הרכב; וכדומה".

וזה עבד. לדוגמה, הם חיפשו בסרטונים את המילה pass וקיבלו צילום של מחברת שכתבו בה את הסיסמה לחיבור האינטרנט האלחוטי. מכאן האקר יכל בקלות לחדור לרשת הביתית ומשם לחדור למחשבים שמחוברים אליה. היתרון של השילוב במצלמות רינג וזיהוי התמונות מהסרטונים שהיא משדרת לאפליקציה הוא בכך שההאקר אפילו לא צריך להיות באיזור פיזית אלא לבצע את הפריצה מרחוק ללא ידיעת המשתמשים.

הפרצה הזו גם מעלה שאלות אתיות של השילוב בין אמצעים שנועדו לכאורה להגן על הבית אך למעשה ניתן לגרום להן לפעול נגד בעלי הבית. בעיה נוספת שזוהתה בעבר במצלמות רינג, בעיקר כאלה שמצלמות גם את סביבת הבית הוא הניצול שלהן לזיהוי הולכי רגל ומכוניות.

רשויות החוק בארה"ב אגב הבינו את היתרון של מצלמות רינג מהר מאוד ולאחרונה אף פורסם שהן שימשו משטרות מקומיות במדינות מסוימות כדי לזהות חשודים במרחב הציבורי וזאת ללא צו שופט. "קל מאוד לנצל את המערכות האלה לשימושים שלא נועדו להן", מוסיף ילון, "בכל הכנסים שבהם חשפנו את הסיפורים האלה אנשים היו באים אלינו מודאגים לאחר מכן".

רינג אינה המערכת היחידה שנמצאת כיום בשימוש, ישנה גם המערכת המקבילה של Nest מבית גוגל ובנוסף גם יצרני מערכות צילום סיניים שמוכרים לא פעם מערכות שרמת האבטחה שלהן נמוכה למדי ושקל מאוד לפרוץ להן מרחוק. הזמינות של כלים לניתוח וידאו והקלות שבה ניתן לנצל פרצות אבטחה במוצרים כאלה הופכת את הנושא הזה למטריד מאוד.